1. Варианты предоставления сервиса

Версия 16.1 от Ирина Сафонова на 23.01.2024, 15:41

Содержание

Варианты сервиса

Cloud Vulnerability Scanner (VS) предлагает два варианта сервиса:

Beeline cloud тарифицирует дополнительные работы по фактическим трудозатратам.

Dedicated

Назначение варианта

Вариант ориентирован на заказчиков с виртуальной инфраструктурой, расположенной в облаке beeline cloud. Заказчики самостоятельно управляют сервисом.

Beeline cloud:

- Предоставляет лицензий на ПО — от 10 IP-адресов.

- Разворачивает и первоначально настраивает RedCheck Scanner в технологическом пуле beeline cloud.

- Обеспечивает доступность RedCheck Scanner за счет:

- ежедневного резервного копирования,

- круглосуточного мониторинга работоспособности.

- Предоставляет доступ к интерфейсу управления RedCheck Scanne.

- Поддерживает работоспособность RedCheck Scanner.

- Заводит инциденты у вендора при нарушениях работоспособности RedCheck Scanner.

Managed-service

Назначение варианта

Вариант используется для сканирования уязвимостей публичных ресурсов заказчиков.

Beeline cloud:

- Предоставляет лицензий на ПО.

- Организует сетевую связанность Multitenant RedCheck Scanner beeline cloud с инфраструктурой заказчика.

- Разворачивает RedCheck Agent на виртуальных машинах (ВМ) заказчика.

- Обеспечивает доступность RedCheck Scanner за счет:

- ежедневного резервного копирования,

- круглосуточного мониторинга работоспособности.

- Настраивает функционал задач сканирования и отправки отчетов.

- Меняет конфигурацию RedCheck Scanner.

- Поддерживает работоспособность компонентов сервиса.

- Заводит инциденты у вендора при нарушениях работоспособности.

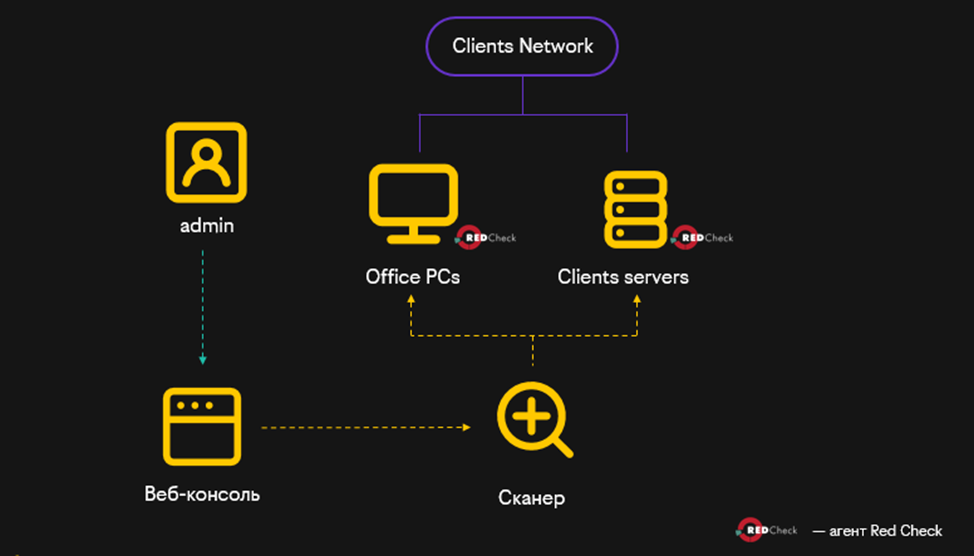

Схема включения варианта

Исходные параметры настройки

Если заказчик не предоставил техническое задание, то beeline cloud настраивает три параметры сканирования:

- Ежемесячное сканирование.

- Аудит в режиме Пентест. Сканер оценивает защищенность информационных систем c минимальными привилегиями и знаниями о сканируемом хосте. Аудит идет через:

- идентификацию сетевых узлов,

- сбор инвентаризационных сведений,

- сопоставления полученных знаний с признаками уязвимого ПО, хранящимися в базе знаний сканера.

- Автоматизированная отправка отчета сканирования на почту заказчика.